Pacific News #262: Champagne Supernova

Assunto do momento: Código da Claude Code exposto em falha no npm

O que aconteceu? Uma falha de configuração no npm da Anthropic expôs o código-fonte completo da CLI Claude Code após um arquivo .map permitir acesso direto ao código TypeScript original sem ofuscação.

Por que isso importa? O vazamento revela a arquitetura interna da ferramenta, incluindo lógica de API, fluxo de autenticação, permissões e recursos ainda não lançados, comprometendo a propriedade intelectual. Além disso, pode facilitar a engenharia reversa e a exploração de vulnerabilidades.

A falha: Um arquivo .map publicado no pacote npm apontava para o código completo armazenado na nuvem da Anthropic, que podia ser baixado diretamente. O material foi rapidamente espelhado em repositórios públicos, expondo sistemas críticos.

Saiba mais: O vazamento inclui cerca de 1900 arquivos e mais de 500 mil linhas de código TypeScript, abrangendo o motor principal da IA, ferramentas, comandos e flags internas. Desenvolvedores e empresas devem usar apenas versões oficiais corrigidas do pacote e acompanhar atualizações de segurança da Anthropic.

Axios: Mais um ataque à cadeia de suprimentos através de npm

O que aconteceu? Um atacante comprometeu a conta do mantenedor de uma das bibliotecas HTTP mais usadas em npm, publicando duas versões modificadas do axios contendo um trojan de acesso remoto.

Por que isso importa? O axios é uma biblioteca extremamente utilizada por desenvolvedores, com mais de 100 milhões de downloads semanais. Usada tanto no front-end quanto back-end, este cliente HTTP em Javascript permite envio de requisições entre aplicações e serviços web.

O ataque: As versões modificadas incluíram uma dependência que não deveria estar lá e não alterava a funcionalidade da biblioteca, mas baixava e executava um payload em estágio 2 de um servidor externo em sistemas operacionais macOS, Windows e Linux, que resultava em um trojan de acesso remoto na máquina afetada.

O impacto: Todo sistema que executou um “npm install” resolvendo em “axios@1.14.1” ou “axios@0.30.4” pode ter executado o payload malicioso, incluindo estações de trabalho de desenvolvedores, pipelines CI/CD, deployments em produção com novas instalações e mais.

Saiba mais: A recomendação é que os arquivos “lock” do axios sejam checados para garantir que não há versão axios@1.14.1, axios@0.30.4 ou menções ao plain-crypto-js contidas nele. Para indicadores de comprometimento, você pode conferir a postagem de Joe Desimone, da Elastic Security.

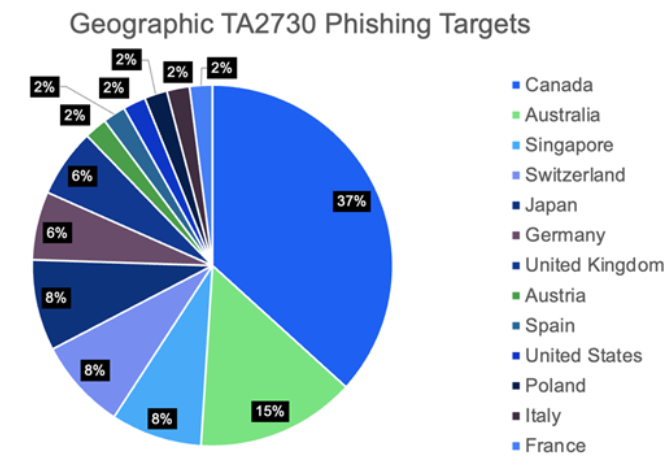

Phishing na temporada de declaração do imposto de renda

O que aconteceu? Estamos em período de campanhas cibernéticas com temática fiscal, disseminando malware, ferramentas de acesso remoto, esquemas de fraude e phishing de credenciais.

Por que isso importa? Mensagens que mencionam multas, documentos pendentes ou problemas de conformidade tendem a gerar senso de urgência, levando usuários a agir rapidamente sem verificar a autenticidade. A combinação de engenharia social com ferramentas baseadas em IA deve ampliar consideravelmente o volume e a sofisticação dos golpes durante esse período.

Entre as estratégias mais comuns estão: envio de boletos falsos para “regularização” do imposto; links que direcionam para páginas falsas de declaração ou restituição; aplicativos fraudulentos que prometem facilitar o envio da declaração; mensagens que alegam bloqueio do CPF ou pendências fiscais urgentes. Atacantes também se fizeram passar por empresas de investimento, solicitando atualizações de formulários fiscais, e direcionando as vítimas para páginas de login falsas criadas para capturar credenciais.

Onde? Algumas campanhas, particularmente do grupo TA2730, focaram em organizações no Japão e em outras partes da Ásia, enquanto outras tiveram como alvo usuários no Canadá, Austrália, Singapura e Suíça.

Papo Rápido

@Ataques

Três vulnerabilidades (CVE-2026-34070, CVE-2025-68664 e CVE-2025-67644) no LangChain e LangGraph, frameworks de LLMs de código aberto, podem expor dados do sistema de arquivos, segredos do ambiente e histórico de conversas. (TheHackerNews)

Uma falha crítica no F5 BIG-IP (CVE-2025-53521), antes tratada como DoS, foi reclassificada como RCE e já está sendo explorada ativamente. Ataques permitem a execução remota de código em sistemas vulneráveis. (DarkReading)

@Atualizações

A OpenAI corrigiu duas vulnerabilidades de segurança em suas plataformas de inteligência artificial, ChatGPT e Codex, relatadas em março de 2026. As falhas permitiam a exfiltração silenciosa de dados de conversas e o roubo de tokens de autenticação do GitHub. (TheHackerNews)

Um novo recurso de segurança do MacOS alertará usuários sobre possíveis ataques do tipo “ClickFix”. Esse recurso deve estar disponível na versão Tahoe 26.4. (MalwareBytes)

@Mundo

O gigante do futebol neerlandês, Ajax, afirmou ter sofrido um ataque cibernético, onde os atacantes exploraram diversas partes de seus sistemas internos, inclusive acessando a transferência de ingressos e banimentos do estádio. (TheRegister)

O grupo ShinyHunters afirmou ter roubado mais de 350 GB de dados dos sistemas em nuvem da AWS utilizados pela Comissão Europeia. Acredita-se que o acesso dos invasores se deu por conta comprometida ou falha de segurança, e não por vulnerabilidades em produtos ou serviços da AWS. (SecurityWeek)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa