Pacific News #263: O Saci Urbano

Assunto do momento: Casbaneiro, o trojan bancário brasileiro que está infestando a América Latina

O que aconteceu? Agentes maliciosos brasileiros estão roubando credenciais bancárias de diversas vítimas na América Latina com um malware que se espalha rapidamente, o Casbaneiro.

Por que isso importa? O Brasil está dominando o mercado de malwares bancários em todo o mundo. O Casbaneiro é distribuído por phishing através de emails em uma velocidade alarmante. E o pior: geralmente recebido de remetentes confiáveis.

Quem está por trás? A operação cibercriminosa é creditada ao grupo Water Saci, que também foi responsável pelo malware SORVEPOTEL que se espalhou pelo WhatsApp no Brasil.

A técnica: As vítimas recebem em sua caixa de entrada um email de cunho judicial, vindo de um remetente aparentemente confiável. Ao seguir os passos do email, a vítima baixa um ZIP malicioso capaz de evadir detecções e se espalhar automaticamente, graças ao Horabot, que pega a lista de contatos da vítima, modifica o email e envia automaticamente para novos alvos.

O Casbaneiro: É um trojan bancário clássico com cobertura a diversos bancos da América Latina, como Santander e Banco do Brasil e usa a técnica de overlay para enganar os usuários. Ele é capaz de registrar logs e rastrear o teclado das vítimas, sendo efetivo em roubo de credenciais.

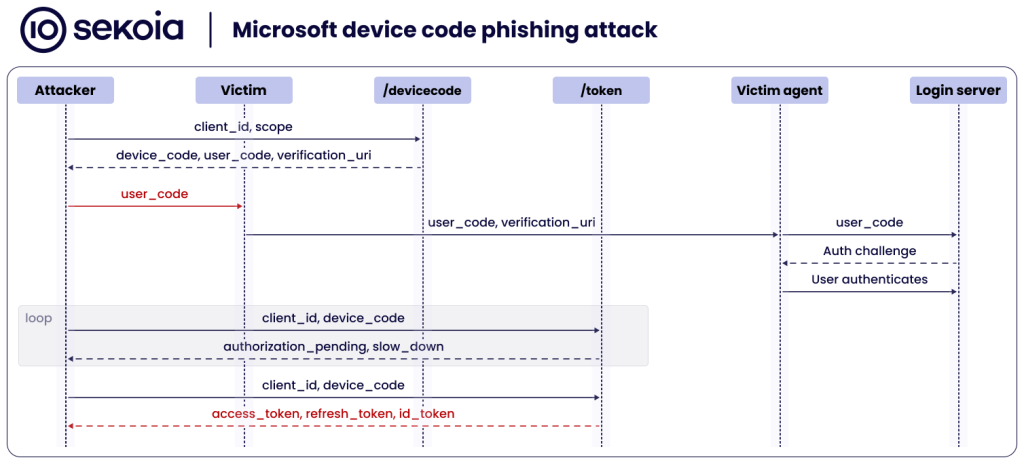

A disseminação do novo kit de phishing EvilTokens

O que aconteceu? A equipe de Detecção e Pesquisa de Ameaças da Sekoia descobriu o EvilTokens, um novo kit de phishing de código de dispositivo Microsoft pronto para uso, vendido como Phishing como Serviço (PhaaS).

Por que isso importa? No EvilTokens, as vítimas são enganadas para inserir um código de dispositivo na página de login legítima de contas do Microsoft 365, concedendo assim, acesso aos invasores.

O impacto: O kit permite a exploração de acessos, coleta de e-mails, recursos de reconhecimento, uma interface de webmail integrada e automação com inteligência artificial.

Diferencial: Até março de 2026, nenhum kit de phishing importante incluía páginas de phishing com código de dispositivo. Em vez disso, a maioria das plataformas de PhaaS dependia de ataques de phishing do tipo Adversary-in-the-Middle (AIM) para atingir o Microsoft 365, o Google Workspace e outros serviços.

Papo Rápido

@Ataques

Pesquisadores da SnapSec descobriram uma vulnerabilidade crítica de Cross-Site Scripting (XSS) armazenada na plataforma Jira Work Management que permite a um invasor com permissões administrativas limitadas assumir o controle total da organização. (Gbhackers)

Campanha de ataque no WhatsApp usa scripts VBS e instaladores falsos para invadir máquinas e roubar dados. (TheRegister)

@Atualizações

O Google anunciou a atualização Chrome 146, que corrige 21 vulnerabilidades, incluindo uma vulnerabilidade zero-day (CVE-2026-528) que afeta o componente Chrome’s Dawn. (SecurityWeek)

A Apple habilitou a disponibilidade do iOS 18.7.7 para mais dispositivos. Isso permite que os usuários com as Atualizações Automáticas ativadas possam receber automaticamente importantes proteções de segurança contra ataques da web chamados DarkSword.

@Mundo

Ataques cibernéticos têm pressionado governos na América Latina: em março houve cerca de 4200 ataques por semana no setor público. (DarkReading)

Agentes de ameaça iranianos estão executando ataques de password spraying ao Microsoft365 de centenas de organizações, com o objetivo de personificação de alvos e roubo de informações sensíveis (TheRegister)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa