Pacific News #264: Debaixo do Tapete

Assunto do momento: BlueHammer, o zero-day no Windows que está sendo ignorado

O que aconteceu? Um pesquisador de segurança reportou, privadamente, que encontrou uma vulnerabilidade zero-day no Windows. Agora, descontente com a Microsoft, o pesquisador publicou o exploit, conhecido como BlueHammer.

Como aconteceu? No dia 3 de abril, o pesquisador, sob o pseudônimo Chaotic Eclipse, publicou o repositório no GitHub expressando seu descontentamento com o time de Resposta de Segurança (MSRC) da Microsoft. Outros pesquisadores de segurança confirmaram que o exploit publicado funciona.

Por que isso importa? O Windows é um dos Sistemas Operacionais mais populares do mundo. Um zero-day publicado, por si só, já é um grande problema. O silêncio da Microsoft sobre este exploit publicado é ainda mais preocupante.

O BlueHammer: O exploit permite que um atacante acesse a database do SAM (Security Account Manager), elevando o privilégio para SYSTEM e, consequentemente, conseguindo o comprometimento completo da máquina afetada. Chaotic Eclipse, no entanto, afirma que existem bugs que previnem o exploit de funcionar 100% das vezes.

O cenário geral: O exploit está disponível no GitHub até a presente data. A Microsoft se manifestou somente através de um porta-voz, dizendo que “A Microsoft tem o compromisso com seus clientes de investigar problemas de segurança relatados e atualizar os dispositivos afetados para proteger os consumidores o mais rápido possível. Também apoiamos a divulgação coordenada de vulnerabilidades, uma prática comumente adotada pela indústria e que auxilia na investigação e remediação de problemas antes da exposição pública, sendo benéfico tanto para a proteção de clientes quanto para a comunidade de pesquisa em segurança da informação”.

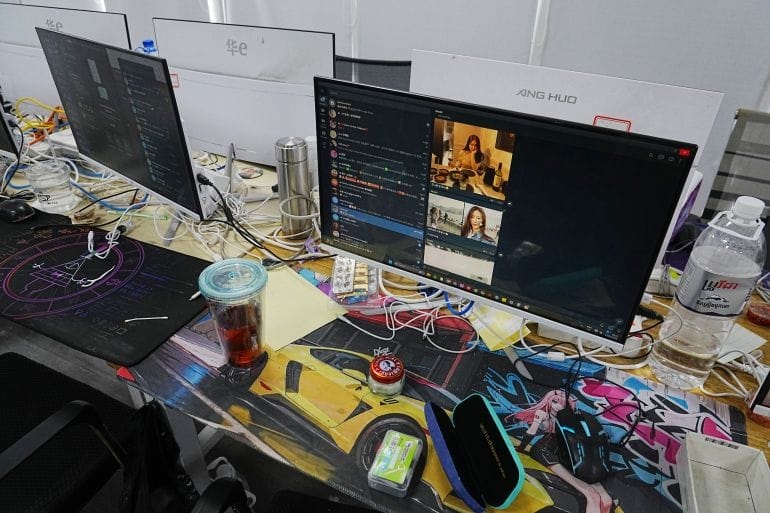

Nova lei do Camboja prevê prisão perpétua para líderes de golpes online

O que aconteceu? O Senado cambojano aprovou por unanimidade a Lei de Combate à Fraude Tecnológica, estabelecendo a primeira estrutura legal específica do país para combater e desmantelar centros de golpes.

Por que isso importa? A medida busca conter a crescente onda de fraudes online no país. A legislação abrange diversos crimes, incluindo o tráfico de pessoas para trabalho forçado e o uso de criptomoedas para lavagem de dinheiro em operações transnacionais.

O impacto: Líderes de quadrilhas poderão enfrentar penas de 15 a 30 anos de prisão, que podem ser elevadas à prisão perpétua caso as atividades criminosas resultem na morte de uma vítima. Além disso, chefes envolvidos em crimes como tráfico humano ou tortura podem ser condenados a até 20 anos de prisão, além de multas que podem chegar a cerca de US$ 500 mil (aproximadamente 2 bilhões de riais cambojanos).

Saiba mais: A iniciativa está alinhada às recentes sanções impostas pelo Reino Unido contra grandes redes de fraude que operam no Sudeste Asiático.

Milhões de dispositivos Android infectados por vírus que clona o WhatAapp

O que aconteceu? Um malware chamado NoVoice foi distribuído em mais de 50 apps na Google Play, somando mais de 2,3 milhões de downloads. Os aplicativos pareciam legítimos e funcionavam normalmente, escondendo o código malicioso. Entre eles, havia limpadores, galerias de imagem e jogos.

Por que isso importa? O vírus consegue acesso root ao dispositivo, contornando proteções do sistema e permanecendo mesmo após reset de fábrica. Isso dá controle total ao invasor e permite roubo de dados sensíveis.

A técnica: Falhas antigas do Android são exploradas para infectar o dispositivo, o que significa que apenas versões desatualizadas estão em risco. O malware usa esteganografia para se esconder em imagens e garante sua persistência no aparelho. Também evita detecção ao identificar VPNs, emuladores e ferramentas de análise.

O que fazer? Os apps infectados já foram removidos da Play Store, mas quem instalou antes deve considerar o dispositivo e os dados comprometidos. Atualize o Android para uma versão mais recente, instale apenas aplicativos de desenvolvedores confiáveis e considere trocar de dispositivo.

Saiba mais: Identificado pela McAfee, o NoVoice utiliza até 22 exploits para obter privilégios root, intercepta chamadas do sistema e injeta código em todos os apps. No Whatsapp, ele extrai chaves de criptografia e dados da conta, permitindo clonar a sessão da vítima.

Papo Rápido

@Ataques

Agentes maliciosos têm explorado o recente vazamento do código-fonte do Claude Code, utilizando repositórios falsos do GitHub para distribuir o infostealer Vidar. (BleepingComputer)

O relatório post mortem do ataque à Axios revelou que a engenharia social partiu do grupo norte-coreano UNC1069. A íntegra do documento foi publicada no GitHub, pelo mantenedor do projeto, Jason Saayman. (SCWorld)

@Patches

A Fortinet disponibilizou correções para solucionar a CVE-2026-35616 (pontuação CVSS de 9.1), falha de segurança descrita como um problema de controle de acesso inadequado nas versões 7.4.5 e 7.4.6 do FortiClient EMS, que poderia levar à execução remota de código. (SecurityWeek)

@Mundo

A Galeria Uffizi, principal museu de arte da Itália, onde residem pinturas de Leonardo da Vinci, Rafael e Botticelli, transferiu suas obras mais valiosas para cofres bancários após um ataque cibernético ocorrido em fevereiro. O incidente ocorreu poucas semanas depois do roubo de três pinturas de Renoir, Cézanne e Matisse de um museu nos arredores da região norte de Parma. (Politico)

Autoridades alemãs identificaram dois russos como responsáveis pelas operações de ransomware GandCrab e REVil, em alta entre 2019 e 2021. Tratam-se de Daniil Maksimovich Shchukin, de 31 anos, e Anatoly Sergeevitsch Kravchuk, de 43. (BleepingComputer)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa