Pacific News #266: O Impasse Mexicano

Assunto do momento: Vazamento de dados transforma inocente em suspeito de golpe

O que aconteceu? Um golpista usou um comprovante falso de Pix para comprar um Iphone. A loja enviou o produto sem confirmar o pagamento. O documento trazia dados reais de um terceiro, que acabou sendo acusado.

Por que isso importa? Vazamentos de dados podem transformar pessoas inocentes em suspeitos e causar danos muito além do golpe inicial.

Efeito cascata: A loja expôs nome, CPF e foto do suspeito no Instagram. Internautas ampliaram o vazamento com mais dados. Com a repercussão, os donos da loja também viraram alvo de ataques, recebendo mensagens de ódio e ameaças.

Impactos legais: O golpista que enviou o comprovante falso responde por estelionato. A loja pode responder por difamação e danos morais pela exposição de dados e acusação pública em redes sociais, com possível agravante pelo alcance da publicação.

Como se proteger: Sempre confirme o Pix diretamente no app do banco antes de liberar produtos ou serviços. Evite expor dados pessoais ou de terceiros em redes sociais. Caso seja exposto indevidamente, registre provas, denuncie na plataforma e busque orientação legal para proteção da sua imagem.

A exfiltração de 10 Petabytes de dados de supercomputador chinês

O que aconteceu? Um atacante cibernético, de codinome “FlamingChina”, alega que conseguiu acesso ao Centro Nacional Chinês de Supercomputação, em Tianjin, exfiltrando mais de 10 petabytes de dados.

Por que isso importa? O Centro Nacional de Supercomputação é um hub centralizado que fornece infraestrutura para mais de 6 mil clientes em toda a China, incluindo empresas de setores críticos, como agências de Defesa e ciências avançadas.

FlamingChina: Pouco se sabe sobre este ator de ameaças. Não há ligações públicas com grupos, lideranças ou até mesmo se há um Estado por trás de sua atuação. Até o momento, acredita-se tratar de um atacante operando sozinho ou um pequeno grupo.

O ataque: O atacante alegou ter conseguido acesso ao supercomputador através de um domínio comprometido de VPN. Com o acesso inicial, FlamingChina instaurou uma botnet para extrair, baixar e armazenar os 10 petabytes de dados, cuja extração levou cerca de 6 meses.

Saiba mais: O Centro de Supercomputação de Tianjin, pioneiro na China desde sua inauguração em 2009, é apenas um dos vários hubs de alto desempenho distribuídos por cidades estratégicas como Guangzhou, Shenzhen e Chengdu. O volume do vazamento chama atenção pela escala: estamos falando de aproximadamente 10 petabytes, o equivalente a 10 mil terabytes. Justamente por isso, esse tipo de dataset tende a despertar interesse de serviços de inteligência estatais, que possuem recursos e capacidade técnica para explorar informações dessa magnitude.

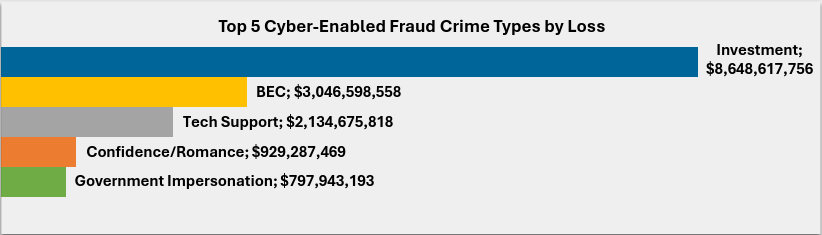

FBI e os resultados de seu Relatório Anual de Crimes na Internet de 2025

O que é o relatório: Trata-se de um dos indicadores mais importantes da atividade de crimes cibernéticos em todo o mundo e é frequentemente utilizado para informar e orientar ações policiais e decisões legislativas.

Revelações: Os norte-americanos perderam quase US$21 bilhões em crimes cibernéticos no ano passado, sendo que os golpes de investimentos foram, novamente, a principal categoria em termos de perdas.

Por que isso importa? Relatórios desse tipo desempenham um papel importante em ordens executivas da Casa Branca. Uma delas, assinada no início do mês passado, instruiu embaixadas e autoridades estaduais dos EUA a pressionarem governos estrangeiros que abrigam complexos de golpes cibernéticos a reprimirem o problema.

Desafios: Tanto Myanmar quanto Camboja já começaram a adotar medidas contra seus vastos ecossistemas de cibercriminosos, mas relatos recentes sugerem que os grupos criminosos estão transferindo suas operações para novos refúgios, como a África, o Oriente Médio e até mesmo alguns países da antiga União Soviética e regiões da Europa.

Papo Rápido

@Ataques

A empresa Booking.com notificou alguns clientes de que agentes maliciosos podem ter acessado informações relacionadas às suas reservas de viagem. Até o momento, não há esclarecimentos detalhados sobre o incidente, e permanece incerto se houve comprometimento direto dos sistemas da empresa ou se os dados foram obtidos por outros meios. (SecurityWeek)

Uma nova plataforma maliciosa chamada Omnistealer está transformando a blockchain em uma hospedagem de malware. Através de transações em blockchains públicas, como TRON, Aptos e Binance SmartChain, os códigos maliciosos são escondidos e basicamente impossíveis de serem removidos. (MalwareBytes)

@Atualizações

A SAP publicou 20 novas notas de segurança como parte do pacote de correções de abril. A vulnerabilidade mais crítica é a CVE-2026-27681 (pontuação CVSS 9,9), uma falha de injeção de SQL nos sistemas Business Planning and Consolidation e Business Warehouse, que pode permitir a execução de código arbitrário. (SecurityWeek)

A Adobe publicou uma correção emergencial para a vulnerabilidade CVE-2026-34621, que estava sendo explorada no mundo real por atacantes desde dezembro. A falha permite que arquivos maliciosos de PDF ultrapassem as restrições de sandbox e chamem APIs Javascript privilegiadas, alcançando execução arbitrária de código. (BleepingComputer)

@Mundo

A Rockstar Games, desenvolvedora da franquia Grand Theft Auto, foi alvo de cibercriminosos pela segunda vez em três anos. O grupo ShinyHunters afirmou ter obtido acesso a servidores da empresa, gerenciados por um provedor de nuvem terceirizado, e ameaçou divulgar o material roubado caso não receba pagamento de resgate. (BBC)

A gigante neerlandesa do setor fitness, Basic-Fit, confirmou ter sido alvo de um ataque cibernético que comprometeu seus sistemas. De acordo com a empresa, foram comprometidos dados pessoais de mais de 1 milhão de clientes – incluindo dados bancários. (BleepingComputer)

A França iniciou um plano de soberania digital para reduzir a dependência de tecnologia dos EUA, com migração do Windows para Linux no setor público. A iniciativa também inclui a troca de ferramentas como Zoom, Teams e Google Meet. (The Register)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa