Pacific News #268: O Truque de Mãos

Assunto do momento: NGate mira o Brasil com aplicativo HandyPay trojanizado

O que aconteceu? Pesquisadores da ESET identificaram uma nova variante do malware Android NGate que tem o Brasil como alvo principal. Os atacantes trojanizaram o aplicativo legítimo HandyPay, injetando código malicioso para capturar dados de cartões por NFC e roubar PINs.

Por que isso importa? O Brasil entra pela primeira vez no mapa das campanhas NGate. O ataque combina engenharia social, abuso de funcionalidade legítima e possível uso de IA para gerar o código malicioso.

O ataque: A versão maliciosa do HandyPay é distribuída via sites falsos que se passam pelo programa de loteria Rio de Prêmios e por uma página fraudulenta na Play Store. O usuário é induzido a instalar o app, defini-lo como carteira padrão, digitar o PIN do cartão e aproximar o cartão do celular, ocasionando em dados NFC capturados e retransmitidos ao dispositivo do atacante em tempo real.

O pulo do gato: A análise do artefato identificou emojis em mensagens de debug, um indício do uso de um LLM para gerar ou modificar o código malicioso. Embora não haja prova conclusiva, o padrão é consistente com a tendência crescente de cibercriminosos.

O impacto: Com os dados NFC e o PIN em mãos, os atacantes realizam saques em caixas eletrônicos e pagamentos não autorizados via contactless. A campanha está ativa desde novembro de 2025 e o HandyPay nunca foi disponibilizado na Play Store oficial.

Saiba mais: O NGate (ou NFSkate) foi documentado publicamente pela ESET em agosto de 2024, quando a capacidade de realizar ataques de relay NFC para fraudes em pagamentos contactless veio à tona. Em 2025, a empresa holandesa ThreatFabric rastreou uma variante chamada RatOn, que usava apps disfarçados de versões adultas do TikTok para entregar o NGate. A escolha pelo HandyPay nesta nova campanha não foi por acaso: o app tem preço de assinatura menor que soluções MaaS concorrentes e, por design, não solicita permissões invasivas. A investigação da ESET aponta para um ecossistema de fraude NFC cada vez mais acessível e profissionalizado. O relatório completo está disponível no blog da ESET.

Ciberataques no setor logístico geram prejuízos bilionários

O que aconteceu? Criminosos estão invadindo empresas de transporte e logística para roubar cargas e desviar pagamentos. Para isso, utilizam ferramentas de acesso remoto e campanhas de emails fraudulentos com falsas ofertas de frete.

Por que isso importa? A combinação entre crime digital e físico tem se tornado cada vez mais comum. As perdas na América do Norte chegaram a U$6,6 bilhões em 2025, com tendência de crescimento.

O golpe: Após interação com arquivos maliciosos, atacantes instalam ferramentas de acesso remoto e mantêm persistência no sistema. Com uma técnica nova chamada “signing-as-a-service”, o malware dificulta sua detecção por soluções de segurança.

O impacto: Com acesso aos sistemas, os invasores monitoram contas, coletam dados e mapeiam operações logísticas, viabilizando o sequestro de cargas. Além disso, buscam credenciais de bancos, sistemas de pagamento e carteiras de cripto para fraudes financeiras.

Como se proteger: Monitore o uso de ferramentas de acesso remoto não autorizadas, atividade suspeita em PowerShell e comportamentos anormais em navegadores associados ao acesso a plataformas financeiras.

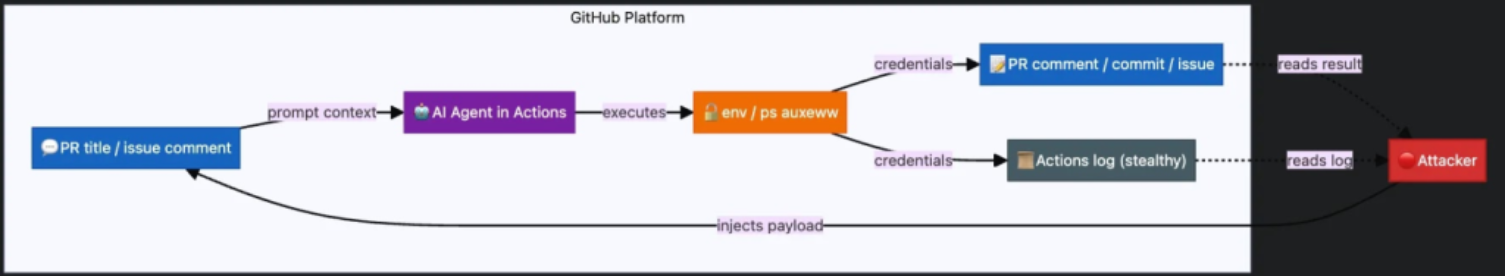

Falhas críticas de injeção de prompts afetam ferramentas de desenvolvimento baseadas em IA

O que aconteceu? O pesquisador Aonan Guan e uma equipe da Universidade Johns Hopkins identificaram falhas de projeto na forma como o Claude Code Security Review, o Google Gemini CLI Action e o GitHub Copilot Agent processam entradas não confiáveis em fluxos de trabalho do GitHub.

Como se dá o ataque? Denominada “Comentário e Controle”, a técnica permite que atacantes incorporem instruções maliciosas diretamente no conteúdo do repositório que os agentes de IA analisam, utilizando recursos padrão do GitHub, como títulos de pull requests (PRs), descrições de issues e comentários.

O problema? A forma como esses agentes interpretam a entrada não permite distinguir adequadamente entre instruções legítimas do sistema e dados controlados por atacantes.

Por que isso importa? Como resultado, a IA executa comandos injetados com os mesmos privilégios do executor do GitHub Actions, o que pode levar à exposição de dados sensíveis, como chaves de API, tokens e variáveis de ambiente.

Papo Rápido

@Ataques

A Vercel, plataforma em nuvem conhecida pelo desenvolvimento do Next.js, sofreu um incidente de segurança em que agentes maliciosos exploraram uma vulnerabilidade em um aplicativo OAuth do Google Workspace, vinculado a uma ferramenta de IA de terceiros. O grupo ShinyHunters colocou os dados obtidos à venda. (BleepingComputer)

Falha no Apache ActiveMQ pode afetar mais de 6400 servidores que estão expostos online e vulneráveis contra a CVE-2026-34197, que permite a atacantes cibernéticos não-autenticados executarem código remotamente nas instâncias afetadas. (BleepingComputer)

@Atualizações

A Microsoft publicou atualizações fora de banda para corrigir problemas que afetam sistemas Windows Server após a instalação das atualizações de segurança de abril de 2026. (BleepingComputer)A Panasonic desenvolveu um novo tipo de QR code “restrito”, que só pode ser lido por dispositivos e ambientes autorizados, como alternativa para agilizar sistemas de controle de acesso com reconhecimento facial. A proposta é reduzir filas e falhas no cadastro biométrico. (TheRegister)

@Mundo

A Polícia Metropolitana de Londres está testando uma plataforma digital que permite que varejistas reportem furtos em tempo real, enviando imagens de CCTV diretamente para acelerar investigações e aumentar prisões. (TheRegister)

A Amazon anunciou um investimento de até US$25 bilhões na Anthropic. Em contrapartida, a startup de IA planeja destinar mais de US$100 bilhões às tecnologias da Amazon Web Services nos próximos 10 anos, com foco principalmente em infraestrutura de inteligência artificial. (CNBC)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa