Pacific News #271: A Raiz do Problema

Assunto do momento: Falha crítica no kernel Linux permite escalonamento de privilégios para root em todas as principais distribuições

O que aconteceu? A Xint Code divulgou o Copy Fail (CVE-2026-31431), uma falha no kernel Linux que permite a qualquer usuário local obter acesso root com um script de 732 bytes, sem deixar rastros em disco. Ubuntu, RHEL, Amazon Linux e SUSE estão entre as distribuições afetadas.

Por que isso importa? O CopyFail é diferente de outras falhas críticas, como DirtyCow e DirtyPipe, porque não exige race conditions, força bruta ou ajustes múltiplos. Um pequeno e portátil script em python funciona de forma igual em todo ambiente testado. Modificando somente a memória, sendo silencioso e elevando privilégios.

A causa raiz: Durante a decriptação AEAD via AF_ALG, o kernel encadeia páginas do page cache diretamente no output scatterlist, assumindo que nenhum algoritmo escreverá fora dos limites pretendidos — sem nenhuma proteção que imponha isso. O algoritmo authencesn quebra exatamente essa premissa.

A exploração: O ataque abre um socket AF_ALG sem privilégios e o vincula ao algoritmo authencesn. Para cada 4 bytes do shellcode, um par sendmsg() + splice() posiciona os dados alvo dentro do page cache de /usr/bin/su. Uma chamada recv() dispara a decriptação. Após repetir o processo para cada chunk do payload, uma chamada execve("/usr/bin/su") carrega o binário corrompido da memória e executa o shellcode como root.

Grupo brasileiro LofyGang ressurge com campanha malware voltada a jogadores de Minecraft

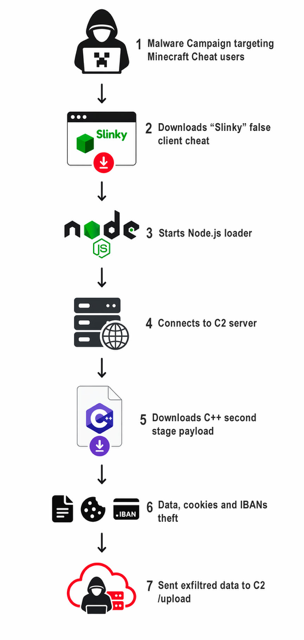

O que aconteceu? O grupo cibercriminoso brasileiro LofyGang reapareceu após mais de três anos de inatividade para conduzir uma campanha direcionada a jogadores de Minecraft. A operação distribui um novo infostealer chamado LofyStealer, também conhecido como GrabBot.

Por que isso importa? O malware se disfarça como um suposto cheat para Minecraft chamado “Slinky” e utiliza o ícone oficial do jogo para induzir usuários à execução voluntária do arquivo, explorando a confiança da comunidade gamer, especialmente de usuários mais jovens.

O impacto: Segundo pesquisadores, o malware é capaz de roubar cookies, senhas, tokens de autenticação, dados de cartões de pagamento e números internacionais de contas bancárias (IBANs). As informações coletadas são enviadas para servidores de comando e controle (C2) operados pelos criminosos.

Saiba mais: “A variedade de iscas, cheats para jogos, ferramentas de desenvolvimento, rastreadores de celular, scripts para Roblox e crackers de VPN sugere um agente focado em escala e volume, e não em ataques altamente direcionados”, afirmou a Netskope.

Papo Rápido

@Ataques

Bancos asiáticos estão reforçando seus controles sobre as ferramentas de inteligência artificial, uma vez que os modelos mais recentes suscitaram receios de que cibercriminosos possam encontrar vulnerabilidades mais rapidamente e lançar ciberataques de maior escala. (Reuters)

Pacotes npm oficiais da SAP foram comprometidos em um ataque à cadeia de suprimentos. Os pacotes afetados, amplamente usados em desenvolvimento enterprise, foram modificados para roubar credenciais de desenvolvedores e ambientes de CI/CD. Acredita-se que o TeamPCP esteja por trás do ataque. (BleepingComputer)

@Atualizações

Pesquisadores da Wiz usando IA identificaram a CVE-2026-3854, uma vulnerabilidade crítica de execução remota de código no GitHub, que expôs milhões de repositórios. Apesar de o problema ter sido corrigido em 4 de março, a Wiz informou na terça-feira que 88% das instâncias do Enterprise Server ainda não haviam sido atualizadas para a versão corrigida. (SecurityWeek)

Uma falha crítica de autenticação no cPanel e WHM vem sendo explorada desde fevereiro, mas só recebeu correção oficial em abril. A vulnerabilidade permite que um atacante remoto, sem qualquer credencial, assuma o controle total do painel, de todos os sites e bancos de dados hospedados no servidor. Administradores devem aplicar o patch imediatamente. (SecurityWeek)

@Mundo

Operação internacional liderada pela Polícia de Dubai desmantelou nove centros de fraude de investimento em criptomoedas. Os alvos foram redes criminosas que aplicavam o golpe da isca romântica, em que os golpistas conquistam a confiança de suas vítimas por meio de amizades ou romances falsos, antes de atraí-las para plataformas fraudulentas de investimento em criptomoedas que drenam seus fundos. (Bleeping Computer)

Quase metade das empresas do Reino Unido sofreu algum tipo de incidente cibernético no último ano, e o principal vetor continua sendo o phishing, responsável por 85% dos casos. O levantamento anual do governo britânico aponta que os números praticamente não mudaram em relação ao ano anterior. (TheRegister)

Quer saber mais? Siga-nos nas redes sociais: Linkedin, Instagram.

Segurança nunca é demais, ainda mais nos dias de hoje.

Compartilhe o conhecimento, espalhe a segurança!

Siga nossa Newsletter e se mantenha atualizado sobre as últimas tendências em Cybersec!

Escrito por: Thaís Hudari Abib, Murilo Lopes e Cíntia Baltar

Arte: George Lopes e Anselmo Costa